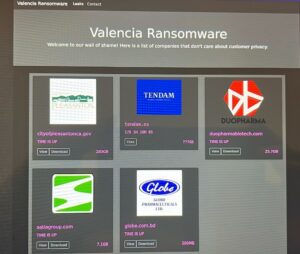

Valencia Leaks: un nuovo volto del crimine informatico

Di recente, un nuovo gruppo noto come Valencia Leaks sembrerebbe aver mosso i primi passi nel mondo del cybercrime, prendendo di mira aziende in diversi settori e Paesi. Sebbene manchino ancora conferme ufficiali, il gruppo avrebbe rivendicato una serie di attacchi. Chi sarebbero le presunte vittime? Valencia Leaks avrebbe colpito diverse aziende di grande rilievo in vari settori industriali e nazioni. Di seguito, le principali aziende attualmente nel mirino: 1. Duopharma Biotech Berhad (duopharmabiotech.com) Azienda farmaceutica malese con un fatturato di oltre RM 696.72 milioni nel 2022, leader nell’industria sanitaria malese. Nel loro sito dark web, Valencia Leaks, avrebbe rivendicato il furto