Come di consueto, per attacchi di assoluto rilievo sul panorama italiano, realizziamo degli articoli che possano aggregare l’evoluzione dell’attacco informatico producendo la “Timeline”, per far comprendere, in modo semplice e complessivo, gli eventi che si sono susseguiti in un attacco informatico.

Questa volta ad essere colpito è il Ministero della Transizione ecologica (MITE) che nella giornata del 06/04 è andato offline per motivi ignoti, anche se il ministro Cingolani, in una intervista a Radio1 ha riportato in anteprima la notizia, relativamente a “minacce esterne rilevate sulla rete informatica del Ministero“

Il primo che ha riportato la notizia è stato il ministro Roberto Cingolani, collegato in diretta con Radio 1 quando il sito del Mite è andato in disservizio, il quale ha riportato le seguenti parole:

“Mentre vi parlo, oltre alla sicurezza energetica, vi dico che abbiamo minacce esterne rilevate sulla rete informatica del Ministero”.

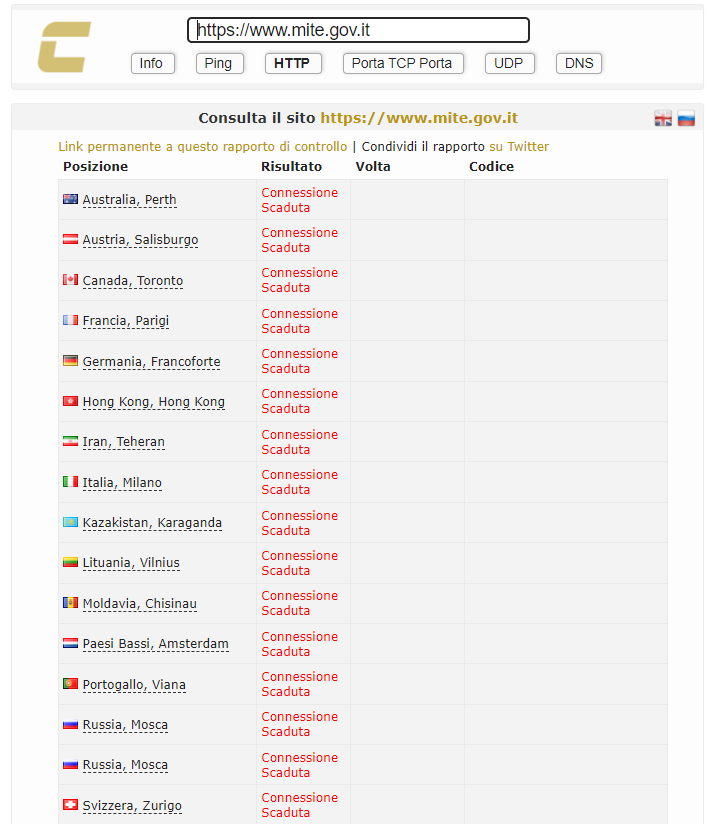

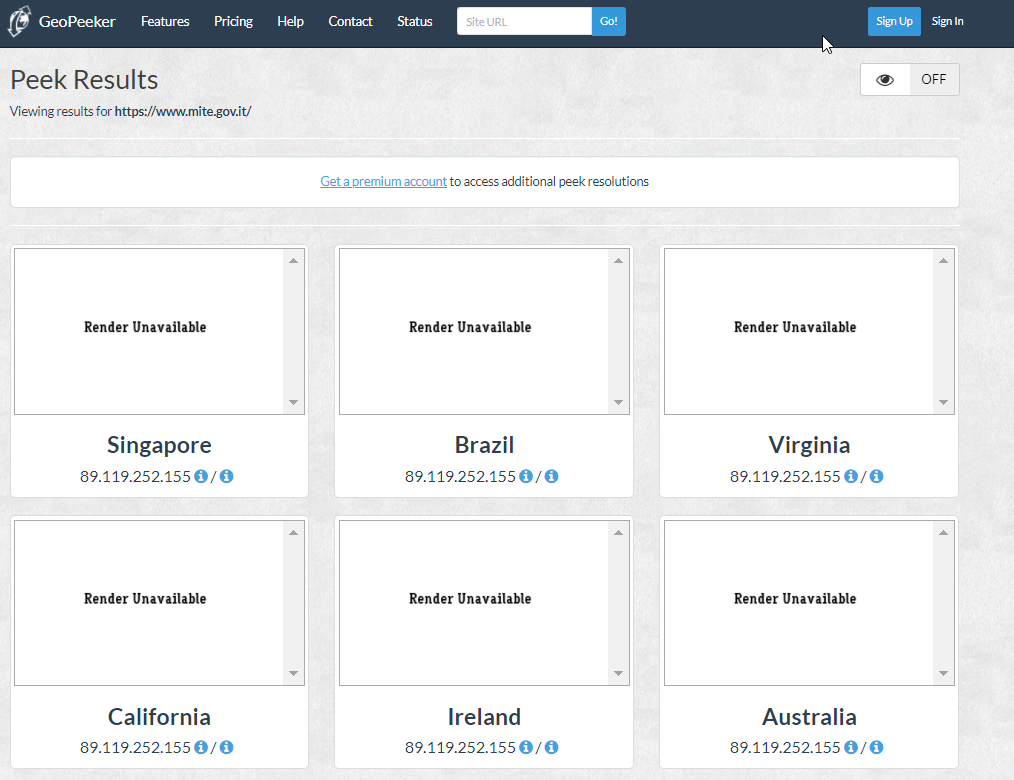

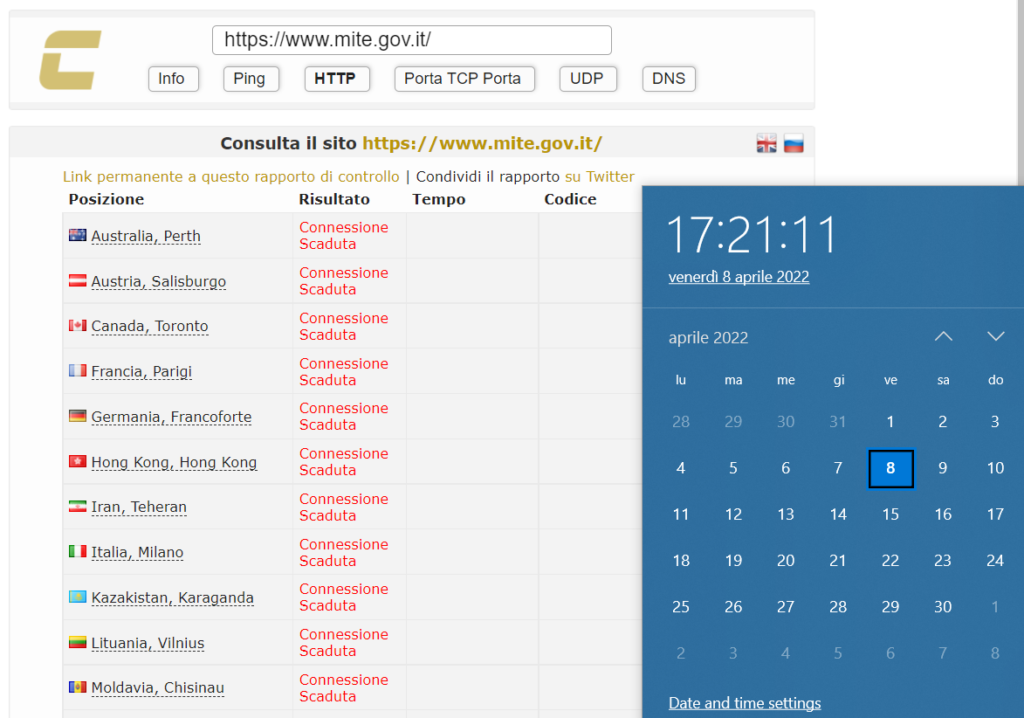

Pertanto in via cautelativa tutti i sistemi sono stati messi in sicurezza con l’effetto dell’indisponibilità del servizio in questo momento, cosa per altro confermata dal servizio http://check-host.net/ con una query da poco lanciata sul sottodominio.

Cingolani ha anche detto che “La sicurezza è il primo parametro da tenere a mente”, e questa è cosa buona e giusta.

Rispetto a quanto riportato dal Corriere, sembrerebbe che si tratti di un attacco informatico non meglio precisato, confermato da delle fonti esterne del giornale.

Di fatto i disservizi alle infrastrutture del Ministero sono iniziate in concomitanza con i disservizi che abbiamo visto la scorsa settimana all’Agenzia delle entrate e alla Sogei, anche se di fatto potrebbe trattarsi solo di una coincidenza.

Ricordiamo che i problemi relativi all’incidente avvenuto alla Sogei erano di natura elettrica all’interno della rete di alimentazione dei data center, dove un buon numero di apparati ha avuto dei problemi in cascata, cosa che è stata ripristinata sostituendo gli apparati e rifacendoli ripartire.

Cingolani sempre in radio ha riportato, alla domanda se potesse essere un attacco proveniente dalla Russia che è:

“Impossibile rispondere in questo momento, ora ci sono le strutture preposte che lavorano, ma in questo momento la sicurezza deve essere obiettivo di tutti gli italiani”

Come abbiamo visto nella giornata di ieri, il sito del Ministero della Transizione ecologica è risultato offline e anche oggi, 7/04/2022 alle 15:30, a distanza di un giorno, il sito risulta ancora down.

Sembrerebbe si sia trattato di un attacco informatico non meglio precisato, anche se non è arrivata alcuna conferma ufficiale riguardo all’hack.

Ad annunciare il disservizio è stato proprio il ministro Roberto Cingolani, collegato in diretta con Radio 1 quando il sito del Mite è andato in disservizio, il quale ha riportato le seguenti parole:

“Mentre vi parlo, oltre alla sicurezza energetica, vi dico che abbiamo minacce esterne rilevate sulla rete informatica del Ministero”.

Molti giornali iniziano a dire, correttamente, che è necessaria una dichiarazione ufficiale da parte del Ministero e che è corretto che i contribuenti sappiano quello che sta accadendo all’interno delle infrastrutture IT del Ministero.

Mi ci stiamo avvicinando a due giorni pieni di disservizio.

Un disservizio così lungo fa pensare ad un attacco con un malware non meglio definito, e che l’infrastruttura sembra sia stata scollegata dalla rete per “precauzione”, per evitare una diffusione, così come confermato da Cingolani sempre nell’intervista di ieri.

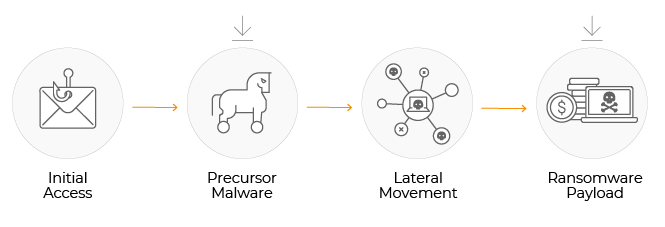

Tenendo in considerazione le parole di Cingolani, si potrebbe trattare di un “malware precursore”, ovvero quei malware inoculati all’interno delle organizzazioni, che sono il primo step di infezione prima del lanciare i payload di cifratura dei dati e quindi il cryptolocker.

Se un’azienda rileva che le sue reti stanno comunicando con quelli che sembrano server C&C attraverso malware come cobalt strike, Emotet, Phorpiex, SmokeLoader, Dridex o TrickBot, cerca di disattivare immediatamente queste connessioni, in quanto questi malware, essendo “precursori”, potranno scatenare più avanti l’esecuzione del payload di cifratura.

Se così si tratta, il BLUE team che lavora al Ministero è stato molto efficace e proattivo, distaccando prontamente i server dalla rete, ed eliminando i canali di comunicazione del malware verso l’esterno, cosa rarissima in questo periodo.

Infatti, nella stragrande maggioranza dei casi, i SOC non si accorgono dell’infezione iniziale lasciando scorrazzare i criminali informatici all’interno delle reti, i quali, attraverso movimenti laterali, possono esfiltrare silenziosamente quanti più dati possibili per poter successivamente mettere a segno quella che si chiama “la seconda estorsione”, ovvero il pagamento di un compenso per la mancata pubblicazione di dati sensibili.

Ad una domanda esplicita posta a Cingolani di fornire informazioni sull’attacco, sembra aver evitato di fornire una risposta in quanto le indagini risultano in corso.

Finalmente il Ministero della transizione ecologia ha ammesso l’attacco informatico, specificando che si è trattato di un malware precursore, inoculato all’interno dell’organizzazione settimane prima attraverso (probabilmente) ad una campagna di malspam.

Infatti, sembrerebbe che in precedenza si siano rilevate delle mail di phishing ai danni del MITE già dal 23 di Marzo, che aveva come obiettivo inoculare all’interno della rete il malware Ursnif.

Detto questo è confermata l’ipotesi iniziale fatta da RHC nella giornata di ieri, ovvero non si è trattato di un incidente ransomware, ma solo di una fase iniziale, appunto una infezione da malware “precursore”.

Sembra infatti che i criminali informatici abbiano utilizzato i beacon Cobalt Strike per diffondere backdoor all’interno dell’azienda.

Quindi questa volta i complimenti vanno al SOC dell’azienda, che sono riusciti in tempo a fermare l’infezione, anche se i lavori sono in corso per evitare che tale malware non si diffonda in rete ed infetti ulteriori server e che possano comunicare verso i Command & Control (C2) degli attaccanti.

RHC monitorerà la questione in modo da aggiornare il seguente articolo, qualora ci siano novità sostanziali. Nel caso ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda, oppure la stessa azienda voglia fare una dichiarazione, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…