Microsoft ha affermato che gli aggressori potrebbero aver sfruttato una vulnerabilità di bypass di Transparency, Consent, and Control (TCC) recentemente corretta per rubare informazioni sensibili dagli utenti macOS, inclusi i dati Apple Intelligence memorizzati nella cache.

TCC è un meccanismo e framework di sicurezza di macOS che impedisce alle app di accedere ai dati personali degli utenti, consentendo a macOS di controllare le modalità di accesso e utilizzo delle informazioni da parte delle app su tutti i dispositivi Apple. TCC ha il compito di richiedere l’autorizzazione per avviare nuove app e di visualizzare avvisi se un’app tenta di accedere a dati sensibili (inclusi contatti, foto, webcam e così via).

La vulnerabilità, identificata come CVE-2025-31199 scoperta da Microsoft, è stata risolta a marzo 2025, con il rilascio delle patch per macOS Sequoia 15.4.

Il problema era che, mentre Apple limita l’accesso TCC alle app con accesso completo al disco e blocca automaticamente l’esecuzione di codice non autorizzato, i ricercatori Microsoft hanno scoperto che gli aggressori potevano sfruttare l’accesso privilegiato dei plugin Spotlight per ottenere l’accesso a file sensibili e rubarne il contenuto.

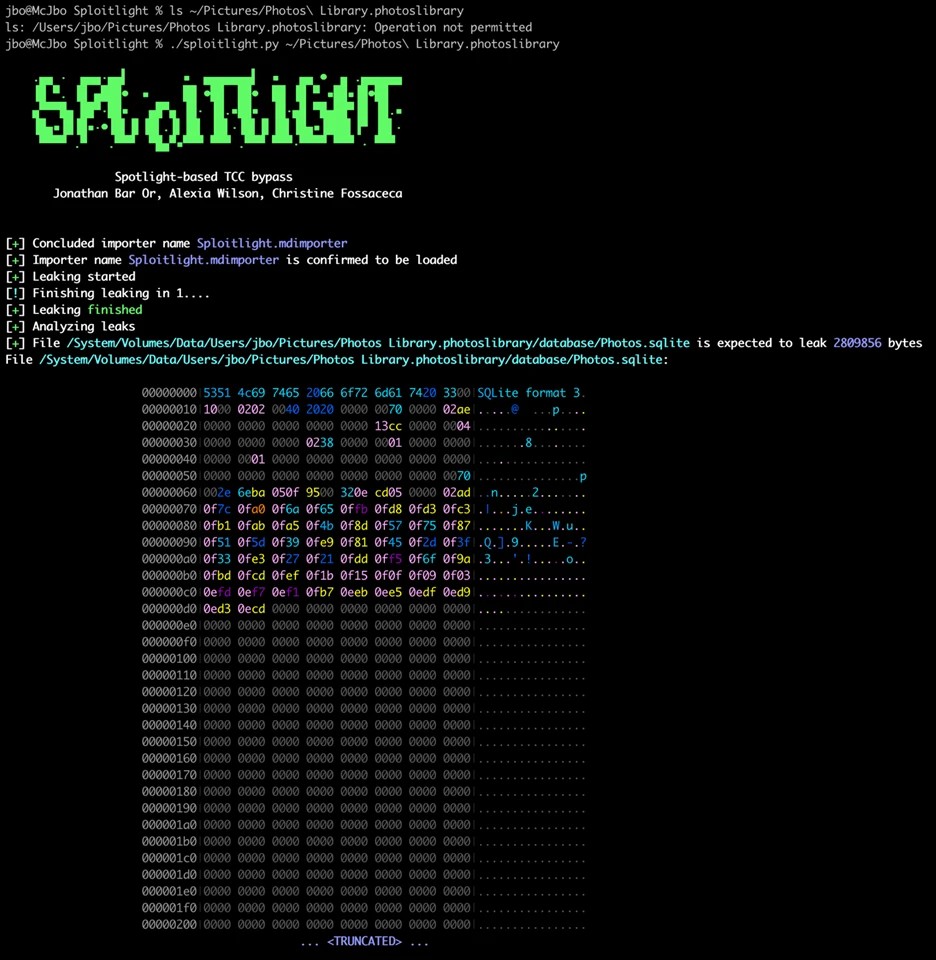

In un rapporto appena pubblicato, i ricercatori Microsoft hanno dimostrato che la vulnerabilità (da loro denominata Sploitlight) potrebbe essere utilizzata per raccogliere dati, tra cui informazioni di Apple Intelligence e informazioni remote su altri dispositivi associati a un account iCloud.

In questo modo, gli aggressori potrebbero mettere le mani sui metadati di foto e video, sui dati di geolocalizzazione, sui dati sul riconoscimento facciale e delle persone, sulle informazioni sull’attività degli utenti, sugli album fotografici e sulle librerie condivise, sulla cronologia delle ricerche e sulle preferenze degli utenti, nonché su foto e video eliminati.