Gli analisti di Lookout hanno scoperto uno spyware precedentemente sconosciuto per Android chiamato EagleMsgSpy. Si ritiene che venga utilizzato dalle forze dell’ordine cinesi e dalle agenzie governative per monitorare i dispositivi mobili.

I ricercatori ritengono che lo spyware sia stato sviluppato da una società cinese, Wuhan Chinasoft Token Information Technology Co., Ltd. (noto anche come uhan Zhongruan Tongzheng Information Technology Co., Ltd e Wuhan ZRTZ Information Technology Co, Ltd.) ed è in uso almeno dal 2017.

Inoltre, i primi artefatti associati a EagleMsgSpy sono stati caricati su VirusTotal solo il 25 settembre 2024.

Come sempre abbiamo detto, la NSO Group, leader nella produzione di spyware di controllo remoto, non è l’unica a sviluppare malware avanzati di spionaggio.

Nel loro rapporto, gli investigatori forniscono numerose prove che collegano EagleMsgSpy ai suoi sviluppatori e operatori, inclusi indirizzi IP associati a server di controllo, domini, collegamenti diretti nella documentazione interna, nonché contratti pubblici e dati OSINT raccolti.

Ad esempio, il dominio utilizzato da Wuhan Chinasoft Token Information Technology per ospitare materiale pubblicitario (tzsafe[.]com) appare anche nel codice EagleMsgSpy e la documentazione del malware menziona direttamente il nome dell’azienda stessa.

Inoltre, gli screenshot esaminati dei dispositivi di prova dal pannello amministrativo di EagleMsgSpy corrispondono all’ubicazione dell’ufficio dell’azienda a Wuhan. È da notare che nella documentazione interna e nell’infrastruttura degli sviluppatori di spyware sono stati trovati indizi dell’esistenza di una versione iOS di EagleMsgSpy, ma i ricercatori non hanno ancora a disposizione un campione per i dispositivi Apple.

Gli stessi sviluppatori descrivono EagleMsgSpy come un “prodotto completo per il monitoraggio legale dei dispositivi mobili” in grado di raccogliere “informazioni dai telefoni cellulari dei sospettati in tempo reale, attraverso il monitoraggio della rete all’insaputa del sospettato, tracciando tutte le azioni del criminale con i telefoni cellulari e riassumendoli”.

Lookout ritiene che le forze dell’ordine installino manualmente EagleMsgSpy sui dispositivi mirati quando hanno accesso fisico ai dispositivi sbloccati. È probabile che ciò accada durante la confisca dei dispositivi, ad esempio durante gli arresti.

Poiché non è stato possibile trovare l’installer APK nel Google Play Store o negli app store di terzi, si ritiene che lo spyware sia distribuito da un numero molto limitato di operatori.

Uno studio su diversi campioni di spyware ha mostrato che gli sviluppatori stanno attivamente migliorando l’offuscamento e la crittografia del codice (ad esempio, utilizzando l’apkToolPlus open source), ovvero EagleMsgSpy è chiaramente in fase di sviluppo attivo.

Una volta installato sul dispositivo di destinazione, EagleMsgSpy mostra la seguente attività:

Tutti i dati raccolti vengono temporaneamente archiviati in una directory nascosta, crittografati, compressi e quindi trasferiti ai server di controllo.

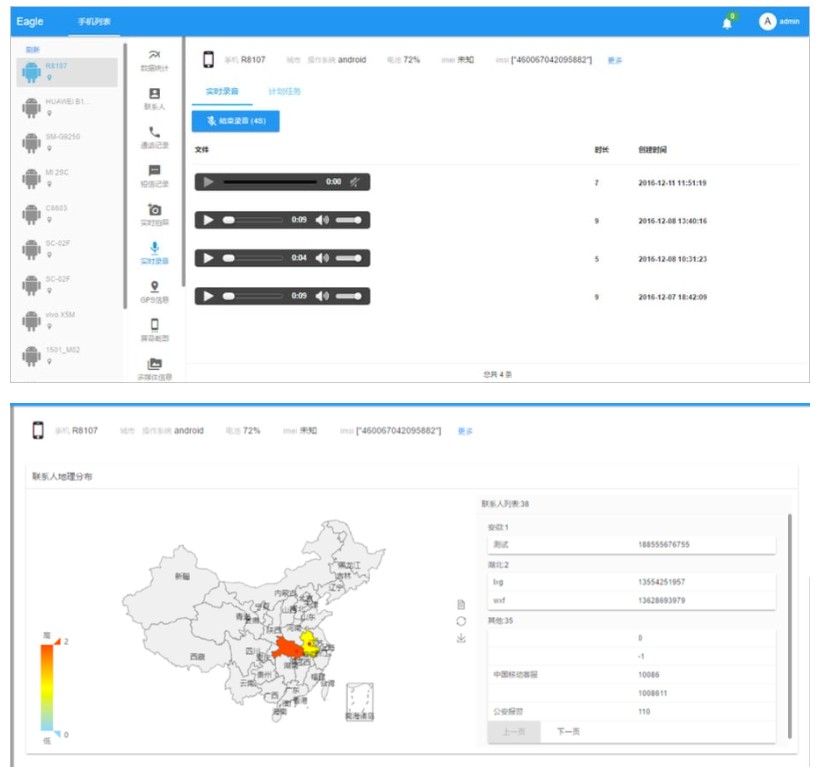

Il pannello di amministrazione del malware si chiama “Stability Maintenance Judgment System”. Consente agli operatori remoti di avviare azioni in tempo reale come la registrazione dell’audio, la visualizzazione della distribuzione geografica dei contatti di una vittima e il monitoraggio dei messaggi.

Per quanto riguarda gli operatori di spyware, Lookout afferma che i server di controllo di EagleMsgSpy sono associati ai domini dell’Ufficio di pubblica sicurezza, come le filiali di Yantai e Zhifu.

Il rapporto rileva inoltre che gli specialisti di Lookout sono stati in grado di identificare due indirizzi IP associati ai certificati SSL dei server di controllo EagleMsgSpy (202.107.80[.]34 e 119.36.193[.]210). Questi indirizzi sono stati precedentemente utilizzati da altri strumenti di spionaggio provenienti dalla Cina, tra cui PluginPhantom e CarbonSteal.