Un avviso di sicurezza di vasta portata è stato pubblicato da Google per i 2,5 miliardi di utenti del suo servizio Gmail, con l’obiettivo di rafforzare la protezione dei loro account a seguito di una violazione dei dati che ha interessato uno dei sistemi di terze parti basati su Salesforce gestiti dalla società.

Nel mese di giugno 2025 si è verificato un incidente che ha accresciuto le preoccupazioni in merito alle complesse operazioni di phishing, destinate a un vasto pubblico di utenti. Si tratta infatti di uno dei più grandi avvisi massivi di sicurezza inviati da Google, anche perché, nonostante molti utenti utilizzino password complesse, solo circa un terzo le aggiorna regolarmente, lasciando innumerevoli account esposti, soprattutto quelli che non utilizzano la MFA.

A giugno, un gruppo di cybercriminali identificato come UNC6040, noto anche con il suo marchio di estorsione ShinyHunters, è riuscito a infiltrarsi in un’istanza aziendale di Salesforce utilizzata da Google. Questo sistema memorizzava informazioni di contatto e note di vendita per piccole e medie imprese.

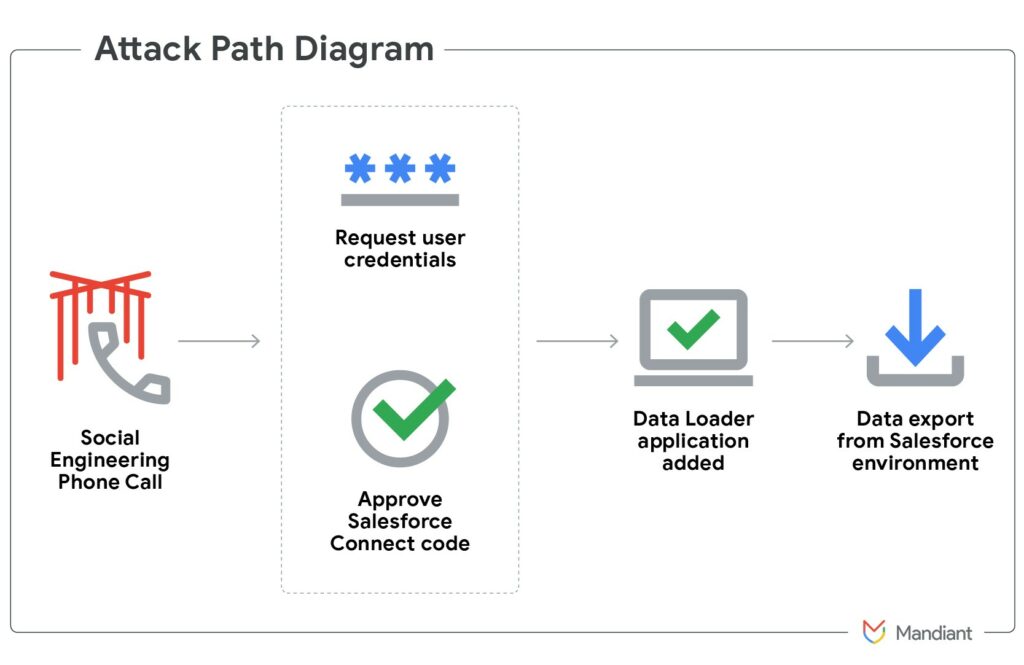

Gli aggressori hanno utilizzato una tattica di ingegneria sociale nota come phishing vocale, o “vishing”, per ottenere l’accesso iniziale. Impersonando telefonicamente il personale di supporto IT, hanno ingannato un dipendente, convincendolo a concedergli privilegi di sistema. Dall’analisi condotta da Google risulta che l’autore della minaccia è riuscito ad accedere e a recuperare un numero ristretto di dati che includevano informazioni basilari sull’azienda, in larga misura di dominio pubblico, quali i nomi delle aziende e gli indirizzi di contatto.

Nonostante i dati trafugati siano considerati di loro natura poco pericolosi, gli specialisti della sicurezza mettono in guardia che potrebbero essere utilizzati per effettuare attacchi di phishing e vishing estremamente realistici. Google ha sottolineato che la violazione non ha compromesso prodotti di consumo come Gmail o Google Drive e che non sono state esposte password o dati finanziari.

Le vittime vengono raggirate dagli aggressori, i quali utilizzano la notizia di una violazione per creare truffe che sembrano legittime, spingendo gli utenti a fornire i propri dati di accesso o i codici di autenticazione a due fattori. Le tattiche del gruppo criminale diventano più aggressive quando diffondono i dati o li usano per estorcere denaro, aumentando così la pressione sulle vittime. Ciò ha permesso agli hacker di esfiltrare i dati prima che il loro accesso venisse scoperto e bloccato dai team di sicurezza di Google. ShinyHunters è un noto gruppo collegato a recenti violazioni di dati in altre importanti aziende, tra cui Adidas, Cisco e LVMH.

L’8 agosto, Google ha comunicato di aver ultimato l’invio di email a tutte le parti coinvolte nella violazione, mentre il 5 agosto l’azienda aveva divulgato i dettagli dell’evento e delle attività di UNC6040. Considerato il consistente pericolo di ulteriori aggressioni, è fondamentale che tutti gli utilizzatori di Gmail restino allertati e applichino strategie preventive.

Si consiglia caldamente di rinnovare le credenziali di accesso, attivare la verifica a due passaggi e non prestare fede a messaggi di posta elettronica o contatti telefonici non richiesti che richiedono dati sensibili.