I ricercatori hanno studiato gli attacchi del gruppo di hacker di lingua russa Masque, motivato finanziariamente, che prende di mira le imprese russe e utilizza i ransomware LockBit 3 (Black) e Babuk (ESXi).

Gli esperti scrivono che la tesa situazione geopolitica e la disponibilità di codici sorgente e builder per ransomware popolari come Babuk, Conti e LockBit 3 (Black) hanno dato origine a un gran numero di hacker criminali che utilizzano questo malware per attaccare aziende. Uno di questi è il gruppo Masque, attivo da gennaio 2024 (anche se gli esperti hanno osservato un notevole calo dell’attività da maggio a ottobre 2024).

Secondo gli esperti, in precedenza non c’era motivo di parlare in dettaglio di questo “gruppo ordinario rispetto ad altri”, ma nel novembre-dicembre 2024 Masque ha effettuato diversi attacchi contro aziende russe più grandi e nuovi strumenti sono apparsi nell’arsenale del gruppo.

In totale, dal gennaio 2024, il gruppo ha effettuato almeno dieci attacchi. Di solito i suoi obiettivi erano le aziende russe del segmento delle piccole e medie imprese. L’importo del riscatto iniziale è di 5-10 milioni di rubli (in BTC o XMR).

Nella maggior parte dei casi, il vettore iniziale degli attacchi Masque è lo sfruttamento della vulnerabilità CVE-2021-44228 (log4shell) nella libreria log4j in servizi disponibili pubblicamente come VMware Horizon. Dopo aver sfruttato con successo la vulnerabilità, gli aggressori utilizzano il server compromesso come trampolino di lancio per l’ulteriore sviluppo dell’attacco.

In generale, il gruppo non utilizza metodi sofisticati e innovativi nei suoi attacchi e gli strumenti utilizzati dagli hacker non sono molto diversi. Un ruolo chiave in questo è svolto dallo strumento di accesso remoto AnyDesk, nonché da utilità disponibili al pubblico come chisel, LocaltoNet e mimikatz.

Il movimento principale all’interno della rete viene effettuato utilizzando i protocolli RDP e SSH. In alcuni casi, gli aggressori utilizzano WinRM (Windows Remote Management) così come SMBExec del framework Impacket per raggiungere i loro obiettivi.

“Gli aggressori, di norma, non trascorrono intenzionalmente il loro tempo eludendo le misure di sicurezza delle informazioni e le soluzioni antivirus. Le protezioni vengono disabilitate solo quando impediscono il caricamento o l’esecuzione degli strumenti oppure quando vengono rilevati e bloccati. Pertanto, in uno degli attacchi, l’utilità TDSSKiller, progettata per rilevare e rimuovere i rootkit, è stata utilizzata per disabilitare i meccanismi di protezione, e nell’ultimo attacco gli aggressori hanno utilizzato un sofisticato bootloader, che sembra atipico per le consuete tattiche del gruppo”, gli esperti scrivere.

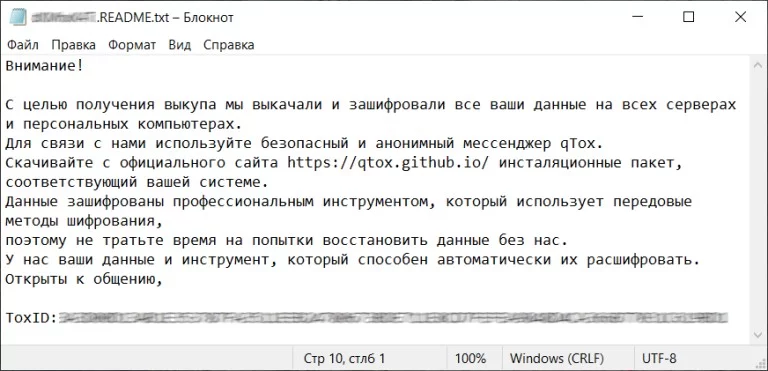

Masque utilizza LockBit 3 (Black) e Babuk (ESXi) per crittografare i dati delle vittime. Per comunicare con le loro vittime, gli aggressori utilizzano Tox e ciascuna vittima utilizza un identificatore univoco. I ricercatori affermano che l’arsenale piuttosto scarso di Masque è stato diversificato dal programma dwm.exe, che gli aggressori hanno scaricato sull’host della vittima utilizzando un comando PowerShell a una riga nel contesto dell’account di sistema.

Gli analisti hanno dato a questo programma il nome MystiqueLoader e riferiscono che, nonostante le sue dimensioni ridotte (circa 47 kilobyte), si è rivelato uno strumento piuttosto interessante. Dall’analisi è emerso che il programma dwm.exe è un agent downloader: su comando del server di controllo, l’agent può scaricare il modulo del programma PE da Internet e avviarlo direttamente nella memoria del processo corrente . È interessante notare che l’interazione dell’agent viene effettuata utilizzando il protocollo DNS. Tuttavia, gli esperti non sono stati in grado di ottenere il payload del malware.

Si nota che il gruppo Masque non presta sufficiente attenzione allo studio approfondito dell’infrastruttura della vittima e all’esfiltrazione preliminare dei dati. Il tempo trascorso degli aggressori all’interno dell’infrastruttura varia da diversi giorni a due settimane, dal momento in cui ottengono l’accesso alla fase finale dell’attacco. Di conseguenza, i backup spesso rimangono intatti e i dati su alcuni host non vengono affatto crittografati.