Autore: Olivia Terragni

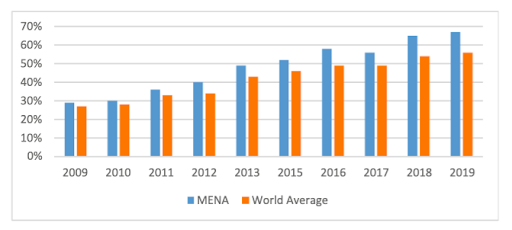

Negli ultimi anni, la regione MENA – dal Marocco all’Iran – è diventata sempre più bersaglio di attacchi informatici che si concentrano su bersagli ad alto valore e settori critici come le infrastrutture (Oil & Gas). Le nazioni di questa area infatti hanno continuato negli anni ad investire sempre più nella tecnologia dati e cloud computing, innescando la Quarta Rivoluzione Industriale, in settori come Fintech e Intelligenza Artificiale: quest’ultima, secondo un rapporto dell’Economist Impact Unit (EIU) e di Google pubblicato all’inizio del 2022, potrebbe portare ad un’ulteriore crescita economica – valutata 320 miliardi di dollari – entro il 2030. Proprio la pandemia di Covid non solo ha spinto le nazioni MENA a diversificare le proprie economie ma ad introdurre l’IA come strategia di potenziamento del settore idrocarburi e per generare scenari e previsioni.

La sicurezza informatica diventerà sempre più centrale man mano che il settore energetico aumenterà la connettività digitale delle sue operazioni. Inoltre, l’intermittenza, la risposta alla domanda e il bilanciamento del carico stanno diventando caratteristiche sempre più importanti della rete, richiedendo infrastrutture complesse e abilitate digitalmente e creando un’ulteriore esposizione ai cyber attori dannosi. Una difesa informatica forte, agile e integrata sarà quindi fondamentale per garantire la transizione energetica.

La conseguenza della modernizzazione sono scuole, ospedali, infrastrutture basate su Internet: a ciò si aggiunge non solo un ulteriore sviluppo della sicurezza informatica difensiva nelle nazioni MENA ma all’adozione di politiche e tattiche cibernetiche offensive, ed in entrambe ancora l’IA potrebbe portare ancora più valore. La sicurezza informatica infatti è destinata ad assumere un ruolo centrale man mano che il settore energetico aumenterà la connettività digitale aumentando la sua esposizione ai cyber attori dannosi.

Il Medio Oriente, come l’Africa, ha costantemente accelerato la corsa allo spazio negli ultimi decenni parallelamente agli investimenti che sono aumentati di circa il 50%.

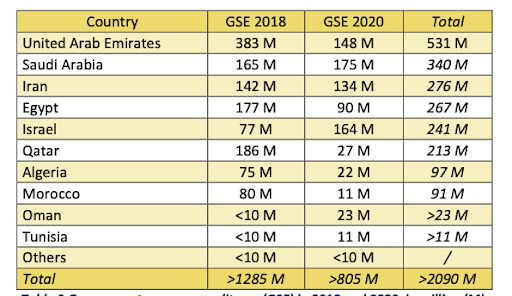

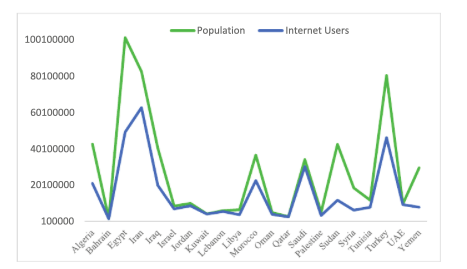

Ultimo ma non meno importante, secondo l’economista Franklin Allen, nelle regioni MENA ci sono stati importanti sviluppi correlati riguardanti il cambiamento nella struttura finanziaria: la globalizzazione della finanza – che ha ridotto le barriere consentendo finanziamenti – e il fintech, che abilita le tecnologie informatiche nei servizi bancari e finanziari nelle nazioni ad alto reddito – Bahrain, Kuwait, Oman, Qatar, Arabia Saudita e Emirati Arabi Uniti – e medio reddito, Algeria, Egitto, Iraq, Giordania, Libano, Marocco e Tunisia, dove però solo una parte della popolazione ha accesso a Internet. Una divisione che sottolinea anche la disparità nelle capacità cibernetiche (alte in Qatar, Emirati Arabi Uniti, e Saudi Arabia, basse in Yemen, Iraq e Libia).

Se guardiamo alla sola Africa, ci sono 600 milioni di utenti Internet: questo è molto di più del numero totale degli utenti Internet nel Nord America, Sud America e Medio Oriente insieme. Sud Africa, Nigeria ed Egitto sono le tre nazioni più prese di mira dagli attacchi: TransparentTribe e Lazarus – motivo di grande preoccupazione – sono gli attori più attivi. Il primo si concentra su entità diplomatiche, istituzioni educative, dipartimenti governativi e militari. Il secondo invece sul furto di denaro e informazioni sensibili possibilmente per scopi di sicurezza nazionale.

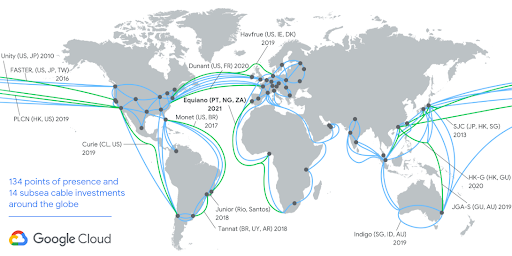

La domanda di connettività e dati è in aumento tra centinaia di milioni di nuovi utenti e la domanda supera l’offerta: al centro di questo boom – sottolinea il Financial Times – vi è la società TERACO, che gestisce anche NAPAfrica, il più grande punto di scambio Internet del continente che collega centinaia di fornitori di servizi di telecomunicazioni e contenuti e il completamento dei cavi Internet sottomarini finanziati da Google, Meta, società madre di Facebook, e altri investitori. TERACO ha in programma 37mila chilometri di cablaggio in 5 anni per servire 479 milioni di africani. Questo fa capire come la situazione africana sia molto interessante e contemporaneamente uno degli argomenti meno discussi.

Così, la sicurezza informatica – fondamentale per i paesi ad alto reddito, tra cui i più ricchi del mondo, diventa importante anche per i paesi del secondo gruppo nello sviluppo di un settore innovativo ma nel quale i rischi non sono chiari, soprattutto nel processo di condivisione di dati laddove vi siano limitazioni tecniche e vulnerabilità a causa dei sistemi legacy delle banche o alla mancanza di protocolli sicuri. In Egitto dall’inizio della pandemia sono raddoppiati gli attacchi e le frodi online nel sistema finanziario e recentemente con gli Emirati Arabiha iniziato una cooperazione sul riciclaggio di denaro e al finanziamento del terrorismo.

[…] il drammatico aumento dell’inclusione finanziaria da parte dell’Equity Bank attraverso l’uso sofisticato dei computer, mostrano come anche i paesi meno sviluppati possano beneficiare in modo significativo del fintech.

Franklin Allen, Globalization of Finance and Fintech in the MENA region.

Il rapido ritmo della digitalizzazione nelle regioni MENA ha portato con sé enormi minacce perpetrate da cyber criminali e cyber hacktivisti, con una continua raffica di attacchi informatici contro il settore Oil&Gas di cui il Medio Oriente è ricco. Mentre il mondo discute un possibile accordo nucleare rinnovato con l’Iran nel 2022, Chris Kubecka, ci ricorda – dieci anni dopo il peggior cyber attacco di sempre: il 15 agosto 2012 la compagnia petrolifera nazionale dell’Arabia Saudita, Saudi Aramco, è stata colpita – sotto le spoglie di un gruppo di hacktivisti che si pensa sostenuti dall’Iran – dal malware Shamoon che ha causato la devastante cancellazione dell’85% di dati con la portata più ampia sui mercati petroliferi. Shamoon ha mostrato come i wiper possono essere usati come armi di sabotaggio informatico.

La guerra informatica è ormai una realtà e fa parte del moderno panorama della sicurezza tanto quanto le controversie diplomatiche e la guerra cinetica. In nessun luogo questo è più vero che in Medio Oriente. Come ha chiarito l’attacco di Shamoon, le minacce che la regione deve affrontare sono molto reali. Non dovrebbero esserci ambiguità sulle capacità informatiche o sulle intenzioni di attori come l’Iran e gli Stati Uniti e i loro partner regionali devono prepararsi di conseguenza.

[Chris Kubecka]

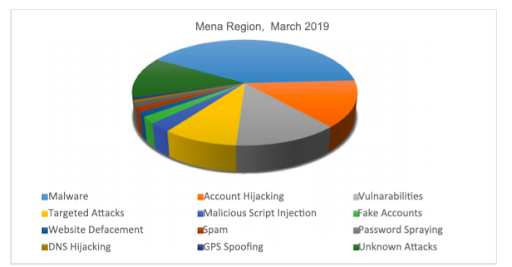

Se il malware rappresenta il tasso di minaccia più elevato, lo spoofing GPS rappresenta quello più basso, ma a livello di penetrazione di cyber attacchi la regione supera di 10 punti percentuale quella del resto del mondo, prendendo di mira preso di mira le società petrolifere, le telecomunicazioni, i governi e le infrastrutture critiche. Secondo la NATO l’estorsione informatica e l’implementazione di ransomware nella regione stanno tuttavia diventando attività sempre più redditizie per i criminali informatici.

Gli attacchi informatici a livello globale – secondo il Cyber Attack Trends: 2022 Mid-Year Report di Check Point – sono diventati saldamente radicati come arma a livello statale e a completamento del conflitto reale, inclusi i nuovi metodi ransomware e l’hacktivismo affiliato allo stato. Ma la preoccupazione crescente riguarda le minacce persistenti avanzate (APT) che si concentrano su obiettivi ad alto valore e che spesso non vengono rilevate sui sistemi delle vittime per mesi e persino anni.

Gli attacchi informatici a livello globale – secondo il Cyber Attack Trends: 2022 Mid-Year Report di Check Point – sono diventati saldamente radicati come arma a livello statale e a completamento del conflitto reale, inclusi i nuovi metodi ransomware e l’hacktivismo affiliato allo stato. Ma la preoccupazione crescente riguarda le minacce persistenti avanzate (APT) che si concentrano su obiettivi ad alto valore e che spesso non vengono rilevate sui sistemi delle vittime per mesi e persino anni.

Le armi informatiche stanno diventando più redditizie che quelle convenzionali: Teheran – sostiene Kubecka – ha iniziato a vendere i suoi strumenti informatici offensivi a gruppi che sostiene nella regione MENA, e la guerra RUSSIA/UCRAINA è utilizzata come distrazione per intensificare gli attacchi in Arabia Saudita.

Se il Medio Oriente – dal Mar Mediterraneo sino alle montagne dell’Iran – continua a rimanere all’intersezione della competizione per l’influenza tra le grandi potenze, dobbiamo prima di tutto considerare che uno dei fattori trainanti che continuerà a plasmarlo nel 2022 è la conseguenza della concorrenza tra Stati Uniti, Cina, Russia ed Europa, nonché dell’impatto di potenze emergenti come l’India o dello scontro tra Turchia, Egitto e Iran, a cui si aggiungono gli Emirati Arabi che in compagnia di Turchia e Iran – che diventano offensive – cercano di tenere sotto controllo la regione assumendo un ruolo attivo. Tuttavia, gli Emirati Arabi Uniti cercano di formare alleanze con Israele, Arabia Saudita ed Egitto, mentre Putin in Iran rilancia le alleanze contro la politica sanzionatoria occidentale e rafforzando i legami economici, mentre gli Emirati, coordinati dagli USA e Israele, comprano armi, assoldano mercenari e corrompono i leader del Medio Oriente, collezionando nemici.

Stiamo vivendo un periodo di grandi cambiamenti globali, ce ne siamo accorti. E si, l’invasione dell’Ucraina – con i suoi effetti a catena – ha messo in subbuglio la regione MENA (Nord Africa e Medio Oriente), dove gli Stati Uniti sembrano voler mantenere uno status quo riducendo la sua presenza militare in Medio Oriente – ove si credeva l’Europa potesse pesare a livello diplomatico ed economico – e che ha creato un varco per la Cina – entrata nel Mediterraneo – e la Russia, che negli ultimi 10 anni sono avanzate, riempiendo grandi vuoti. E appunto il Mediterraneo – con le sue risorse energetiche – è divenuto focolaio di questioni irrisolte, e le sue aree toccano da vicino la questione Ucraina. Le tensioni e le crisi che potrebbero sfociare potrebbero essere utilizzate per creare ulteriore pressione. Le conseguenze più gravi riguardano il settore socio-economico.

Mentre compito degli Stati Uniti è ricreare dei legami utili a riportare equilibrio, la sua nuova lotta è con la Cina, che potrebbe degenerare in un confronto geopolitico più ampio nel caso si verifichi uno scontro più ampio a Hong Kong, Taiwan o nel Mar Cinese Meridionale, anche se la strategia è quella di tenere sotto controllo in modo gestibile la situazione.

Ne abbiamo parlato in HackerLab Africa: la competizione Capture The Flag contro il cyberterrorismo: l’Africa sta infatti sperimentando una nuova emergenza jihadista e Internet è un importante – se non il più importante – strumento tattico per i gruppi terroristici oggi. La Cyber Jihad utilizza Internet come strumento di comunicazione, raccolta fondi, reclutamento, addestramento e pianificazione nelle loro battaglie contro chi considerano il loro nemico.

[..] Internet ha facilitato tutto. I siti Web sono il modo per tutti nel mondo intero per ascoltare i mujaheddin.

Continua a leggere la seconda parte: Iran: player geopolitico in Medio Oriente, i delicati rapporti con Israele e la cyber escalation