WannaCry: Il Ransomware che ha Cambiato il Mondo della Cybersecurity

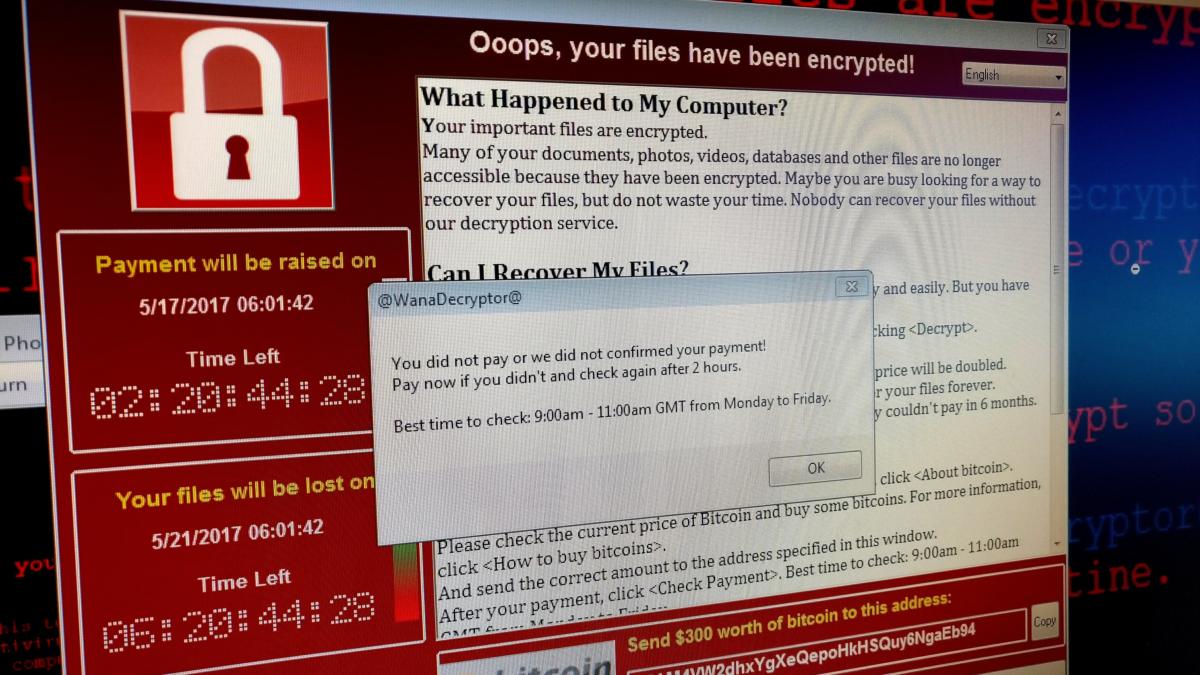

Il 12 di maggio del 2017, è stata una giornata particolare. Per molti non significherà nulla, ma altri la ricorderanno bene, perché è stata una giornata convulsa e movimentata in quanto il mondo venne catapultato nella prima infezione globale da ransomware della storia. Infatti il 12 maggio viene ricordato come il giorno 0 di WannaCry, il malware che crittografava i contenuti all’interno di un computer chiedendone un riscatto. Tutto comincia nella mattinata del 12 di maggio del 2017, quando Telefonica (il noto ISP spagnolo) dirama un comunicato che raccomanda ai propri clienti di spegnere i computer per via di un attacco informatico