Proprio ieri parlavamo della sospensione dei servizi causati da un incidente informatico avvenuto negli stati uniti che aveva bloccato il pronto soccorso e altri servizi interni. Non è la prima volta che riprendiamo questo discorso e purtroppo non è la prima volta che i fatti ci danno ragione.

“L’attacco ha caratteristiche simili a quanto avvenuto, nei mesi scorsi, in altre regioni.” viene riportato nel comunicato stampa emesso dalla USL Modena. Gli ospedali italiani sono divenuti le galline dalle uova d’oro in quanto contengono dati importanti che possono essere rivenduti facilmente, attività di ricerca e proprietà intellettuale, oltre alla possibilità di ottenere un riscatto che non sempre viene pagato, ma che comunque fa gola al cybercrime.

Un altro incidente informatico si sta consumando in queste ore presso la USL di Modena, dove il collasso del sistema informatico ci sta riportando indietro nel tempo, dove tutto funzionava con carta e penna e con latenze e tempi molto elevati.

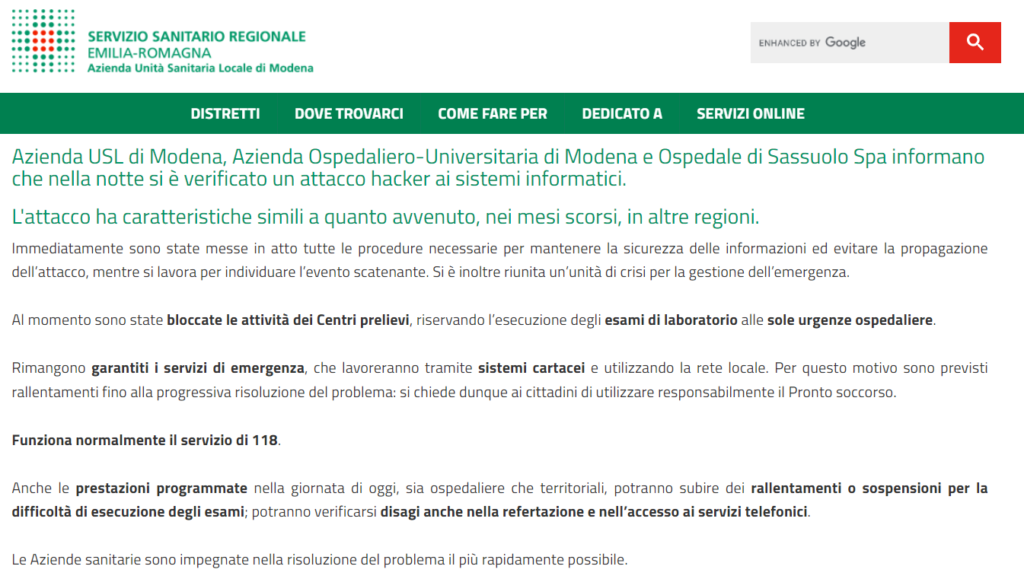

Nella notte, le Aziende Sanitarie di Modena – Azienda USL, Azienda Ospedaliero-Universitaria e Ospedale di Sassuolo Spa – sono state prese di mira in un attacco informatico, richiamando alla mente eventi simili che hanno interessato altre regioni nei mesi passati.

Questo attacco ha scatenato una serie di azioni immediate atte a preservare la sicurezza delle informazioni e a prevenire la diffusione del contagio digitale. Un’unità di crisi è stata istituita per gestire l’emergenza e individuare l’origine dell’evento.

Al fine di garantire la sicurezza, le attività dei Centri prelievi sono state sospese, mentre l’esecuzione degli esami di laboratorio è stata riservata alle urgenze ospedaliere. I servizi di emergenza rimangono operativi, ma si affidano a procedure manuali e alla rete locale, il che potrebbe causare rallentamenti temporanei.

Viene riportato che si invita la cittadinanza a fare un uso responsabile del Pronto soccorso durante questo periodo.

Il servizio di emergenza medica 118 funziona regolarmente per garantire assistenza immediata. Tuttavia, le prestazioni programmate, sia ospedaliere che territoriali, potrebbero subire ritardi o sospensioni a causa delle difficoltà nell’esecuzione degli esami. Possibili disagi potrebbero verificarsi anche nella refertazione e nell’accesso ai servizi telefonici.

Le Aziende Sanitarie stanno dedicando tutti i loro sforzi alla risoluzione rapida di questa situazione, lavorando senza sosta per ripristinare la normalità nei servizi il prima possibile. La collaborazione e la comprensione della comunità sono fondamentali in questa fase delicata.

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione dell’azienda qualora voglia darci degli aggiornamenti su questa vicenda che saremo lieti di pubblicarla con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono accedere utilizzare la mail crittografata del whistleblower.

Molto tempo fa riportammo che gli ospedali sarebbero divenuti “le galline dalle uova d’oro” per il cybercrime, in quanto il rischio non è solo inerente la perdita dei dati, ma anche la vita delle persone. I criminali lo sanno bene che la velocità di azione di un ospedale risulta essenziale, ma sappiamo anche che gli ospedali hanno un” postura cyber” da rivedere in modo profondo.

Purtroppo sono molte le organizzazioni ospedaliere colpite dagli incidenti di sicurezza e soprattutto il ransomware risulta il vettore di attacco principalmente utilizzato.

La Lista delle organizzazioni sanitare colpite, dove ne conosciamo le rivendicazioni della PA si allunga sempre di più giorno dopo giorno:

Purtroppo l’Italia sembra non aver ancora compreso l’importanza strategica a livello di sicurezza nazionale di queste infrastrutture. Tali infrastrutture vengono continuamente bersagliato dal cybercrime e che devono essere protette per garantire la salute delle persone.