L’Operazione Cronos, una massiccia collaborazione internazionale tra agenzie governative e forze dell’ordine, ha inflitto un duro colpo alla cybergang d’èlite LockBit, responsabile di devastanti attacchi ransomware in tutto il mondo.

Sebbene parte dell’infrastruttura sia stata chiusa, i dati esfiltrati rimangono ancora online, mettendo a rischio le aziende italiane. L’NCA (National Crime Agency) del Regno Unito, in collaborazione con l’FBI e altri partner internazionali, ha orchestrato un’operazione senza precedenti per contrastare LockBit, una delle cybergang più pericolose e sfuggenti.

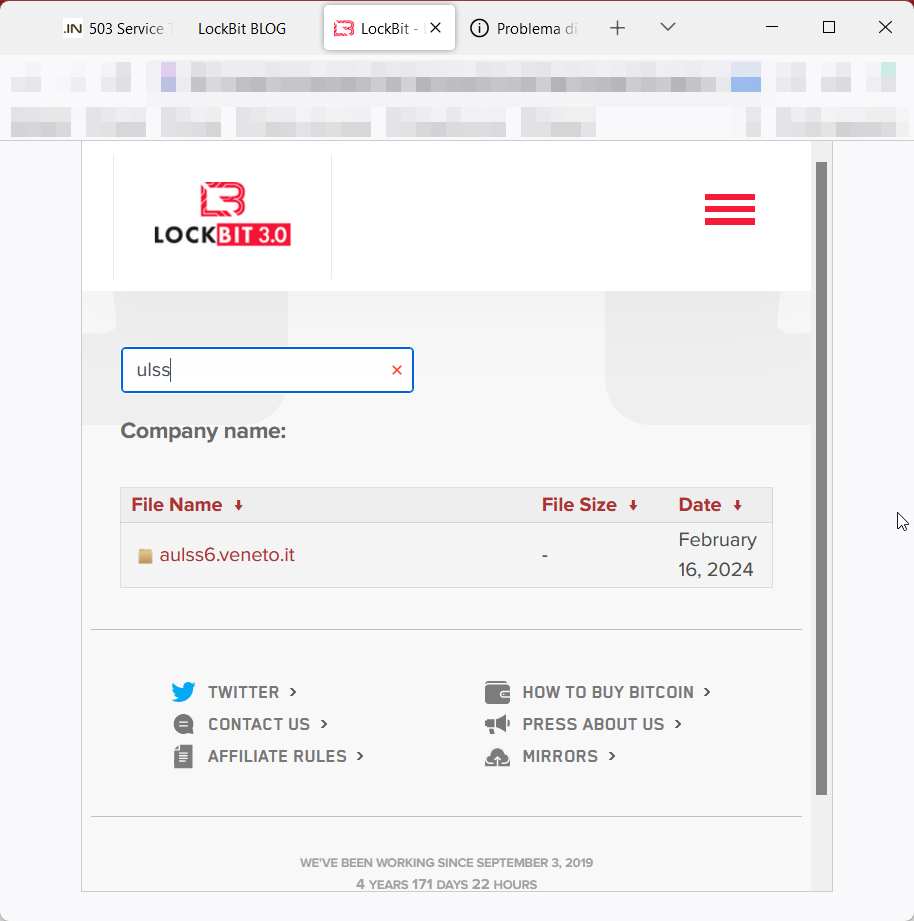

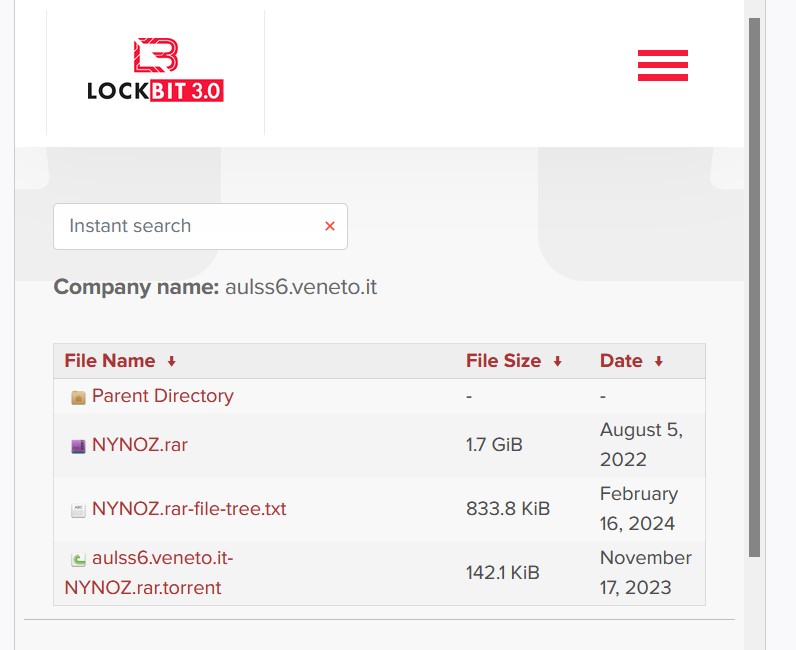

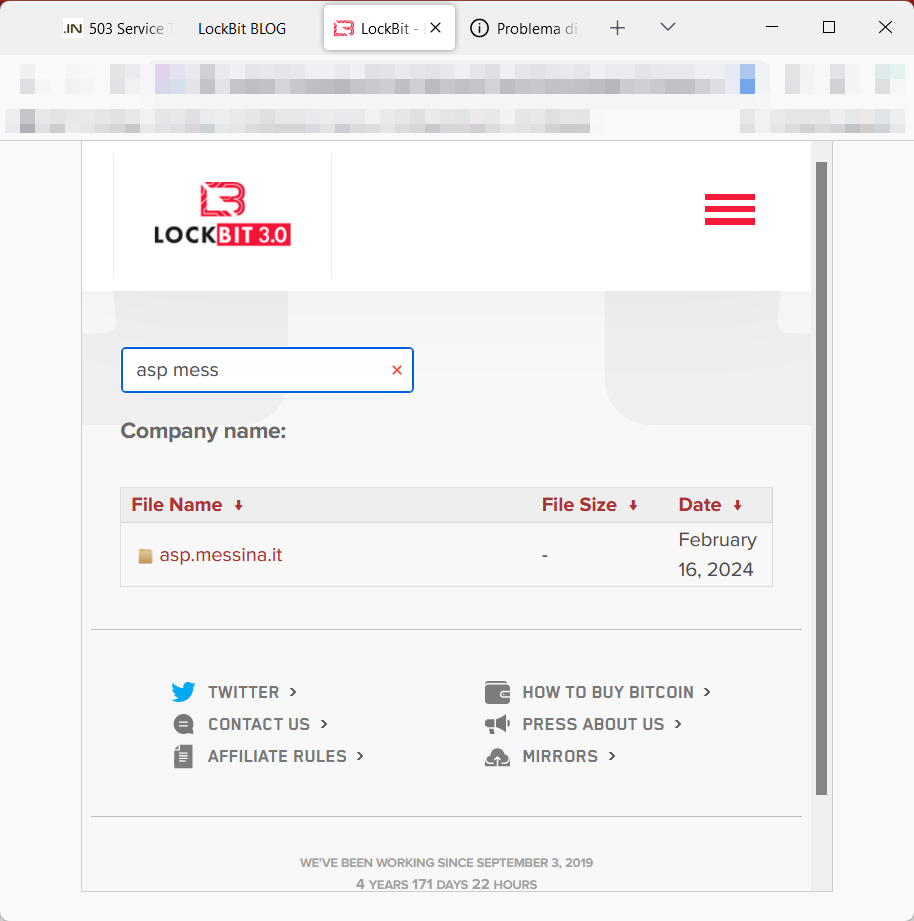

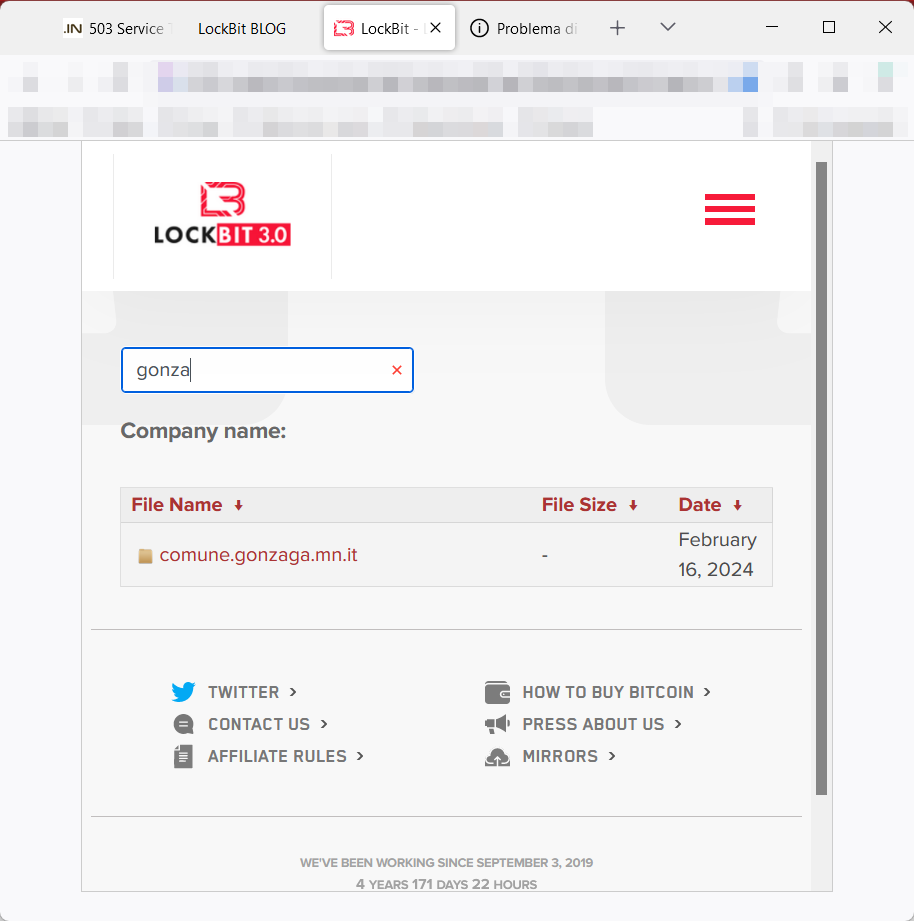

L’operazione ha portato al sequestro di parte dell’infrastruttura di LockBit e all’arresto di alcuni dei suoi membri, ma i server contenenti i dati esfiltrati rimangono ancora online come riportato dalle successive print screen:

Nonostante il successo dell’operazione Cronos, i dati esfiltrati dalle aziende italiane, come la ULLS6 di Padova, la ASP Messina e il comune di Gorizia, rimangono ancora accessibili sui server online.

Questa situazione mette a rischio la privacy e la sicurezza delle informazioni sensibili delle aziende e dei cittadini italiani.

Sebbene LockBit sia stata colpita duramente, il lavoro non è ancora finito.

Gli sforzi congiunti delle forze dell’ordine e degli esperti di cybersecurity mirano a sgominare definitivamente il gruppo e a proteggere le vittime dai danni causati dal ransomware. Il coinvolgimento del pubblico è fondamentale, e le aziende sono incoraggiate a segnalare prontamente eventuali attacchi per limitare i danni e sostenere gli sforzi delle autorità.

Lockbit, ha colpito numerose organizzazioni sia pubbliche che private in Italia, in tutte e tre le varianti ransomware rilevate. Questi dati ad oggi risultano ancora online e scaricabili liberamente da chi accede alla rete onion.

Facendo riferimento alle organizzazioni private delle quali abbiamo parlato su Red Hot Cyber troviamo:

Invece per quanto concerne le azienda pubbliche abbiamo: