Il 18 aprile è una data che resterà impressa nella memoria di Synlab Italia e dei suoi pazienti. Quel giorno, la divisione italiana del centro diagnostico Synlab si trovò nel caos quando è rimasta vittima di un attacco informatico orchestrato dalla cybergang Black Basta.

Questo attacco hacker ha messo in ginocchio i sistemi informatici dell’azienda per quasi 24 ore, interrompendo tutti i servizi sanitari normalmente erogati.

Quattro settimane dopo, il 13 maggio, Synlab ha pubblicato una nota che riportava quanto segue:

Nel pomeriggio del 13 maggio 2024, come da nostro comunicato pubblicato lo stesso giorno, l'organizzazione cybercriminale "Black Basta", responsabile dell'attacco informatico, ha pubblicato in aree del dark web, informazioni sottratte illecitamente a SYNLAB, compresi documenti e dati personali.

A seguito della pubblicazione dei dati da parte dell’organizzazione cybercriminale, SYNLAB si è attivata per l’analisi e l’identificazione dei dati oggetto di pubblicazione avvalendosi anche di fornitori specializzati del settore: considerate le complessità nella acquisizione dell’intero dataset attraverso il dark web l’attività potrà richiedere diverso tempo. SYNLAB è al lavoro per l’individuazione di differenti strategie che permettano di accelerare tali operazioni.

Dalle prime analisi condotte internamente, abbiamo potuto rilevare che tra i dati pubblicati vi sono anche dati personali relativi a certi nostri pazienti.

All’esito dell’attività di analisi seguirà la classificazione dei dati pubblicati al fine di individuare i soggetti interessati, alla data attuale non singolarmente identificabili. L’organizzazione cybercriminale responsabile dell’attacco, Black Basta, ha reso pubblici i dati personali sottratti sul dark web. Per dare maggiore diffusione ai dati esfiltrati ha pubblicato due differenti link, uno interno alla rete onion e l’altro accessibile nel clear web quindi nell’internet pubblico.

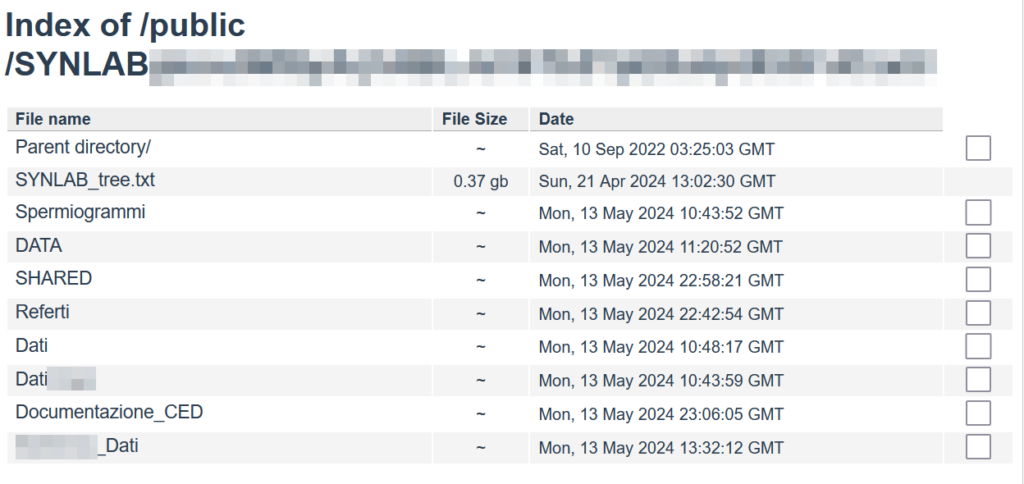

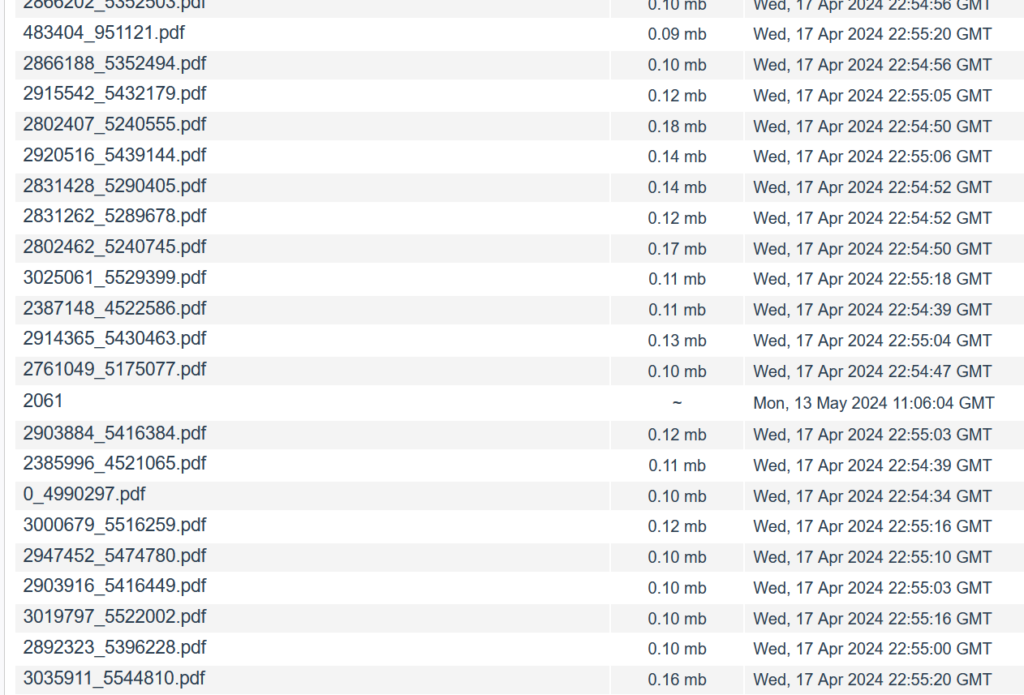

All’interno del directory listing anonimo messo a disposizione da Black Basta, a vista d’occhio ci sono moltissime informazioni sensibili e un file SYNLAB_tree.txt, che riporta i nomi dei file esfiltrati che solo questo è della dimensione di 370MB.

Molti referti medici sono stati esfiltrati, tra i quali spermiogrammi, datasheet e video di analisi cliniche. Un ghiotto bottino anche per ditte farmaceutiche e istituti di ricerca che rientrano nel mercato underground dei dati medici e sanitari.

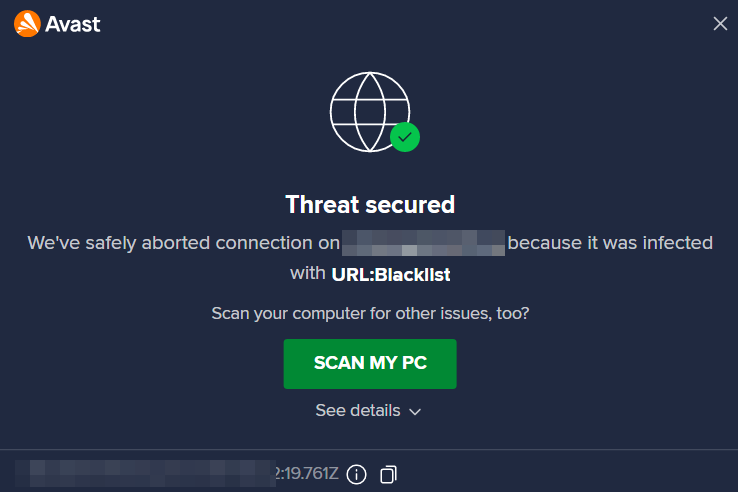

Appena si accede al link sull’internet pubblico, si ha un avviso dell’antivirus che il sito potrebbe contenere del malware. Questo ritorna a quanto riportato da synlab di evitare di accedere a tali risorse per non incorrere ad ulteriori infezioni.

La fuoriuscita di tali dati comporta un rischio significativo per la privacy e la sicurezza dei pazienti, richiamando alla mente altri casi simili, come quello clamoroso dell’ASL1 Abruzzo.

La reazione di Synlab è stata rapida ma determinata. Pur essendo stata vittima di un attacco senza precedenti, l’azienda ha deciso di non piegarsi alle richieste di riscatto dei criminali, rigettando fermamente l’idea di finanziare ulteriori attacchi cybercriminali. Questa scelta coraggiosa è stata guidata dalla volontà di proteggere le infrastrutture critiche, la privacy dei pazienti e la sicurezza nazionale.

Synlab si è subito attivata per analizzare e identificare i dati resi pubblici, collaborando con fornitori specializzati del settore. Tuttavia, data la complessità nel recuperare l’intero dataset dal dark web, l’azienda avverte che l’attività potrebbe richiedere del tempo.

L’azienda ha aperto un canale di comunicazione dedicato ([email protected]) per fornire informazioni ai pazienti interessati e si impegna a cooperare pienamente con le autorità pubbliche competenti e il Garante per la privacy.

Molto tempo fa riportammo che gli ospedali sarebbero divenuti “le galline dalle uova d’oro” per il cybercrime, in quanto il rischio non è solo inerente la perdita dei dati, ma anche la vita delle persone. I criminali lo sanno bene che la velocità di azione di un ospedale risulta essenziale, ma sappiamo anche che gli ospedali hanno un” postura cyber” da rivedere in modo profondo.

Purtroppo sono molte le organizzazioni ospedaliere colpite dagli incidenti di sicurezza e soprattutto il ransomware risulta il vettore di attacco principalmente utilizzato.

La Lista delle organizzazioni sanitare colpite, dove ne conosciamo le rivendicazioni della PA si allunga sempre di più giorno dopo giorno:

Purtroppo l’Italia sembra non aver ancora compreso l’importanza strategica a livello di sicurezza nazionale di queste infrastrutture. Tali infrastrutture vengono continuamente bersagliato dal cybercrime e che devono essere protette per garantire la salute delle persone.